strongSwan VPN Client

توضیحات strongSwan VPN Client

پورت رسمی اندروید راه حل محبوب strongSwan VPN.

# ویژگی ها و محدودیت ها #

* از VpnService API استفاده می کند که توسط Android 4+ ارائه شده است. به نظر میرسد دستگاههای برخی از تولیدکنندگان فاقد پشتیبانی از این موضوع هستند - strongSwan VPN Client روی این دستگاهها کار نمیکند!

* از پروتکل تبادل کلید IKEv2 استفاده می کند (IKEv1 *پشتیبانی نمی شود)

* از IPsec برای ترافیک داده استفاده می کند (L2TP *پشتیبانی نمی شود*)

* پشتیبانی کامل از تغییر اتصال و تحرک از طریق MOBIKE (یا احراز هویت مجدد)

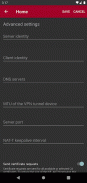

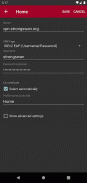

* پشتیبانی از احراز هویت نام کاربری/گذرواژه EAP (یعنی EAP-MSCHAPv2، EAP-MD5 و EAP-GTC) و همچنین احراز هویت کلید خصوصی/گواهی RSA/ECDSA برای احراز هویت کاربران، EAP-TLS با گواهی های مشتری نیز پشتیبانی می شود.

* احراز هویت ترکیبی RSA/ECDSA و EAP با استفاده از دو دور احراز هویت همانطور که در RFC 4739 تعریف شده است پشتیبانی می شود.

* گواهیهای سرور VPN با گواهیهای CA که از قبل نصب شده یا توسط کاربر در سیستم نصب شده است تأیید میشوند. گواهیهای CA یا سرور مورد استفاده برای تأیید اعتبار سرور نیز میتوانند مستقیماً به برنامه وارد شوند.

* اگر سرور VPN از آن پشتیبانی کند، تکه تکه شدن IKEv2 پشتیبانی می شود (strongSwan این کار را از نسخه 5.2.1 انجام می دهد)

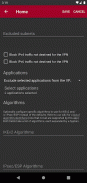

* Split-tunneling اجازه می دهد تا فقط ترافیک خاصی را از طریق VPN ارسال کنید و/یا ترافیک خاصی را از آن حذف کنید.

* VPN هر برنامه اجازه می دهد تا اتصال VPN را به برنامه های خاص محدود کنید یا آنها را از استفاده از آن محروم کنید

* پیاده سازی IPsec در حال حاضر از الگوریتم های AES-CBC، AES-GCM، ChaCha20/Poly1305 و SHA1/SHA2 پشتیبانی می کند.

* رمزهای عبور در حال حاضر به عنوان متن واضح در پایگاه داده ذخیره می شوند (فقط در صورتی که با یک نمایه ذخیره شده باشند)

* نمایه های VPN ممکن است از فایل ها وارد شوند

* پشتیبانی از تنظیمات مدیریت شده از طریق مدیریت تحرک سازمانی (EMM)

جزئیات و یک لاگ تغییرات را میتوانید در اسناد ما پیدا کنید: https://docs.strongswan.org/docs/5.9/os/androidVpnClient.html

# مجوز #

* READ_EXTERNAL_STORAGE: امکان وارد کردن نمایههای VPN و گواهیهای CA از حافظه خارجی در برخی از نسخههای Android را میدهد.

* QUERY_ALL_PACKAGES: در Android نسخه 11 و بالاتر برای انتخاب برنامهها برای استفاده در نمایههای VPN و موارد استفاده اختیاری EAP-TNC مورد نیاز است.

# نمونه پیکربندی سرور #

نمونهای از تنظیمات سرور را میتوانید در اسناد ما پیدا کنید: https://docs.strongswan.org/docs/5.9/os/androidVpnClient.html#_server_configuration

لطفاً توجه داشته باشید که نام میزبان (یا آدرس IP) پیکربندی شده با نمایه VPN در برنامه *باید* در گواهی سرور به عنوان پسوند subjectAltName موجود باشد.

# بازخورد #

لطفاً گزارشهای اشکال و درخواستهای ویژگی را از طریق GitHub ارسال کنید: https://github.com/strongswan/strongswan/issues/new/choose

در صورت انجام این کار، لطفاً اطلاعاتی در مورد دستگاه خود (سازنده، مدل، نسخه سیستم عامل و غیره) درج کنید.

فایل لاگ نوشته شده توسط سرویس تعویض کلید را می توان مستقیماً از داخل برنامه ارسال کرد.